სამეცნიერო კიბერ უსაფრთხოების ასოციაციამ ჩაატარა ამ შემთხვევის გამოკვლევა. დეტალების გარკვევის შემდეგ დადგინა, რომ საბანკო ბარათის მონაცემების შეყვანის გვერდზე ასევე არსებობს აქტიური “მხარდაჭერის” ჩატი.

ბოლო დღეების განმავლობაში ინტერნეტში გავრცელდა ინფორმაცია ახალ თაღლითურ სქემაზე, რომელიც იყო რეალიზებული საქართველოს ფოსტის სახელით. ბოროტმოქმედებმა შექმნეს სპეციალური ფიშინგ გვერდი, რომელიც მაქსიმალურად მიამსგავსეს საქართველოს ფოსტის ვებ საიტს.

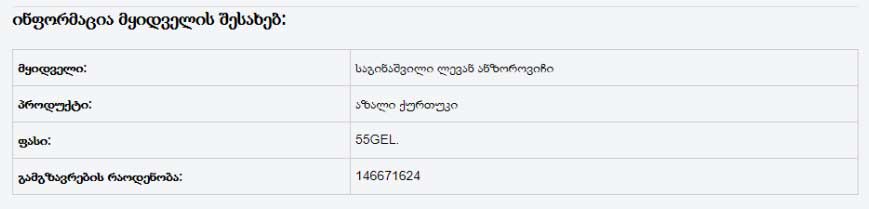

ყალბ საიტზე არის განთავსებული ინფორმაცია იმის შესახებ რომ თითქოს საქართველოს ფოსტის საიტის მეშვეობით შესაძლებელია ფინანსური ოპერაციების განხორციელება. როგორც ჩანს აღწერიდან, ფულადი სახსრების მისაღებად საჭიროა სპეციალურ გვერდზე გადასვლა და მანდ საკუთარი საბანკო ბარათის მონაცემების დაფიქსირება.

აღსანიშნავია, რომ ე.წ. “თანხების მიღების” ფორმა შესრულებულია ფიშინგის რამდენიმე წესის გათვალისწინებით, რათა შეიყვანოს მომხმარებელი შეცდომაში და მაქსიმალურად დააჯეროს, რომ თავად ვებ გვერდი და მასთან დაკავშირებული ფინანსური ოპერაციები ლეგიტიმურია.

მაგალითად, ფორმას გააჩნია “უსაფრთხოების დამადასტურებელი” საგადასახადო სისტემების და საბანკო ბარათის ხატულები.

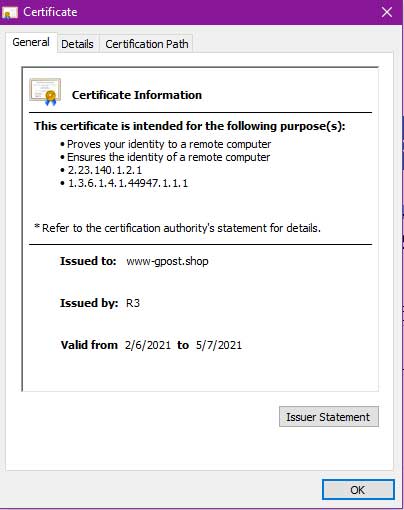

გარდა ამისა დომენი იყენებს აბსოლუტურად რეალურ SSL / TLS სერტიფიკატს, რაც იმას ნიშნავს, რომ საიტი მუშაობს HTTPS პროტოკოლის გამოყენებით. მეტი HTTP და HTTPS პროტოკოლის შესახებ შეგიძლიათ იხილოთ ჩვენს სხვა სტატიაში – როგორ მუშაობს HTTPS პროტოკოლი. ეს ფაქტი კიდევ ერთხელ ამტკიცებს იმას, რომ დაშიფრული კომუნიკიცაი ვებ საიტზე არ უზრუნველყოფს მომხმარებლის უსაფრთხოებას, და რეალური SSL / TLS სერტიფიკატები შეიძლება იყოს გამოყენებული თაღლითურ საიტებზეც.

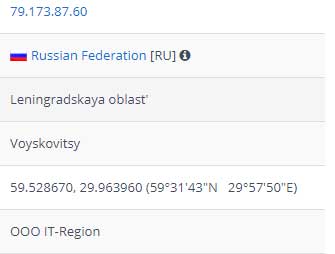

სამეცნიერო კიბერ უსაფრთხოების ასოციაციამ ჩაატარა ამ შემთხვევის გამოკვლევა. დეტალების გარკვევის შემდეგ დადგინა, რომ საბანკო ბარათის მონაცემების შეყვანის გვერდზე ასევე არსებობს აქტიური “მხარდაჭერის” ჩატი. დადგენილია, რომ მხარდაჭერის ჩატი არის კომბინირებული ფორმის, რაც ნიშნავს იმას, რომ ზოგი ფრაზა და პასუხი წინასწარ არის მომზადებული და გაიცემა სპეციალური Telegram ბოტის მიერ. დანარჩენი ფრაზები კი მუშავდება ადამიანის მიერ და ითარგმნება Google translate-ის მეშვეობით. სამეცნიერო კიბერ უსაფრთხოების ასოციაციის გუნდმა დაადგინა, რომ ჩატზე არსებული ტელეგრამ ბოტი იმართებოდა რუსეთის IP მისამართის გამოყენებით.

ჩატში კომუნიკაციის დროს, თაღლითების მხრიდან ასევე იყო მსხვერპლის საბანკო ბარათის მონაცემების მიღების მცდელობა. “მხარდაჭერის” მხრიდან მოვიდა შეტყობინება იმის თაობაზე, რომ შეგვეძლო საბანკო ბარათის მონაცემები პირდაპირ ჩატში მიგვეწერა.

გარდა ამისა, სამეცნიერო კიბერ უსაფრთხოების ასოციაციის წარმომადგენელი დაუკავშირდა ბოროტმოქმედებს სატელეფონო ზარის მეშვეობით. ჩანაწერი არის რუსულ ენაზე და აქვს შემდეგი შინაარსი – ასოციაციის წარმომადგენელი თაღლითს მიმართავს კითხვით, რათა ვერ მოახერხა ფულადი სახსრების მიღება, აქვს გარკვეული პრობლემები საბანკო ბარათთან. ასოციაციის წარმომადგენელი სთხოვს ბოროტმოქმედს დახმარებას “თანხის ოდენობაში” მითითებასთან დაკავშირებით, რაზეც თაღლითი სთავაზობს მსხვერპლის (SCSA თანამშრომლის) ანგარიშზე არსებული თანხის რაოდენობის შეყვანას.

ჩანაწერის ორიგინალის მოსმენა შესაძლებელია აქ:

ამასთან ერთად, “გაურკვევლობაში” მყოფი ასოციაციის წარმომადგენელი სთავაზობს მის საბანკო ბარათზე სურათის გადაღებას და თაღლითთან გაგზავნას, რაზეც უკანასკნელი უპრობლემოდ თანხმდება.

მომხდარზე რეაგირება მოჰყვა თავად საქართველოს ფოსტის მხრიდანაც, ოფიციალურ Facebook გვერდზე განთავსდა შესაბამისი ჩანაწერი მომხმარებლების გაფრთხილებით.

საქართველოს ფოსტის ჩანაწერი Facebook გვერდზე: https://www.facebook.com/gpost.ge/posts/1916862948466520